Le modèle de sécurité d’Acumatica répond à plusieurs couches de vulnérabilité. L’article du mardi technique d’aujourd’hui décrit comment les données de la base de données ERP cloud Acumatica peuvent être cryptées pour assurer la confidentialité et la sécurité si un intrus obtient un accès direct à la base de données.

Couches de sécurité Acumatica

Sécurité physique

Tout le code d’application s’exécute sur le serveur , qui peut être déployé sur site ou dans un centre de données sécurisé.

Sécurité de transmission

Chaque session est authentifiée, toute la communication est chiffrée sans avoir besoin d’un VPN.

Sécurité du stockage

Les données sont stockées sur le serveur et chiffrées. Le seul accès aux données sensibles se fait par le biais de la logique métier.

Sécurité de l’accès

Les contrôles d’accès au niveau de l’objet fournissent un accès basé sur les rôles à des écrans, des demandes de renseignements, des champs et des rapports spécifiques. Acumatica fournit une sécurité fédérée (prise en charge SSO avec Azure AD / ADFS / Google) et une authentification à deux facteurs.

Sécurité des données

Les autorisations d’accès s’étendent à des comptes, sous-comptes, clients et autres objets spécifiques pour tous les écrans, demandes de renseignements et rapports.

Sécurité des applications

Tout le code d’application et la logique de vérification sont gérés sur le serveur pour éliminer la manipulation des données côté client.

Le modèle de sécurité d’Acumatica protège les données sur toutes les couches de sécurité (voir l’encadré droit). Cela garantit que les données sont protégées lors de l’entrée, de la transmission, de la récupération et au repos.

Cet article met en évidence la sécurité du stockage pour protéger vos données Acumatica pendant qu’elles résident dans la base de données.

Chiffrement des champs dans la base de données Acumatica

Le cryptage des données au repos garantit la confidentialité et la sécurité si un intrus accède à votre base de données. L’accès non autorisé inclut l’accès physique à votre matériel de stockage ou une connexion non autorisée à votre serveur de base de données.

L’inconvénient du chiffrement au repos est la configuration requise pour le traitement supplémentaire de votre base de données et de votre serveur d’applications. Pour cette raison, Acumatica fournit un mécanisme qui vous permet de chiffrer sélectivement les champs de données.

Par défaut, Acumatica crypte les données sensibles telles que les numéros de carte de crédit, les informations de compte de messagerie, les informations de compte SMS et les mots de passe. Aujourd’hui, vous apprendrez à chiffrer des champs supplémentaires.

Stratégie acumatica

Acumatica tire parti de l’algorithme RSA qui fait partie de .NET. Toutes les clés sont gérées dans les coulisses, il est donc assez facile à mettre en œuvre.

Les données sont chiffrées avant d’être écrites sur le disque et déchiffrées lorsqu’elles sont lues en mémoire. Comme de plus en plus de champs sont chiffrés, il y a plus de travail pour le serveur d’applications.

Certains clients Acumatica ont chiffré l’intégralité de la base de données à l’aide des outils SQL Server. Cependant, ce type de cryptage n’a pas été testé, donc Acumatica ne garantit pas qu’il fonctionnera. Cela ne peut être fait que si les clients s’exécutent dans un environnement de cloud privé.

Mise en œuvre d’Acumatica

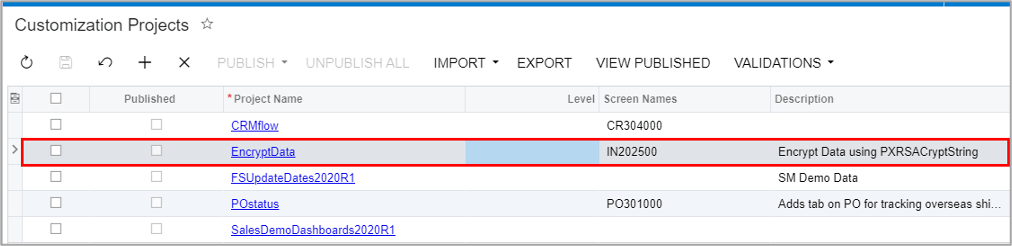

Pour réduire la charge du serveur, Acumatica ne chiffre pas tous les champs de la base de données. En utilisant un projet de personnalisation, je peux ajouter l’attribut PXRSACryptString à n’importe quel champ de texte de l’application et il sera chiffré.

Étape 1 : Créer un projet de personnalisation

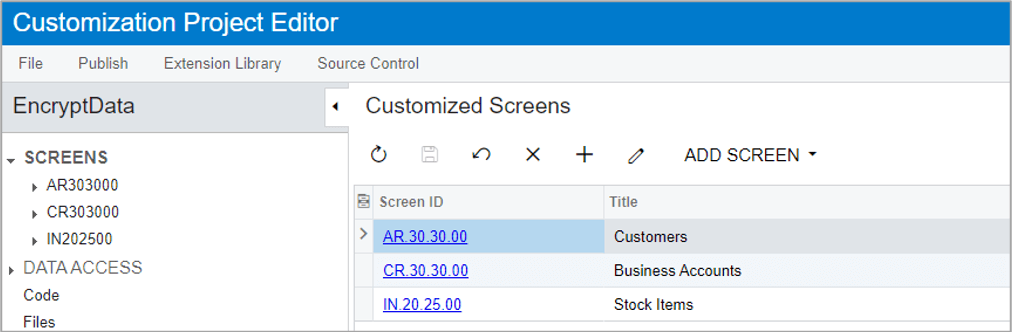

Étape 2: Ouvrez le projet et ajoutez des écrans avec des champs que vous souhaitez chiffrer

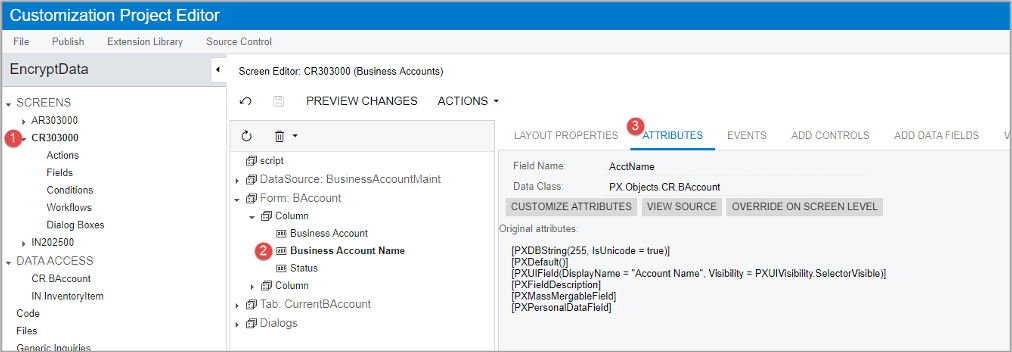

Étape 3: Ouvrez l’écran et trouvez le champ que vous souhaitez chiffrer

Dans cet exemple, je sélectionne le Nom du compte professionnel dans l’écran Compte professionnel.

Étape 4 : Personnaliser les attributs de champ

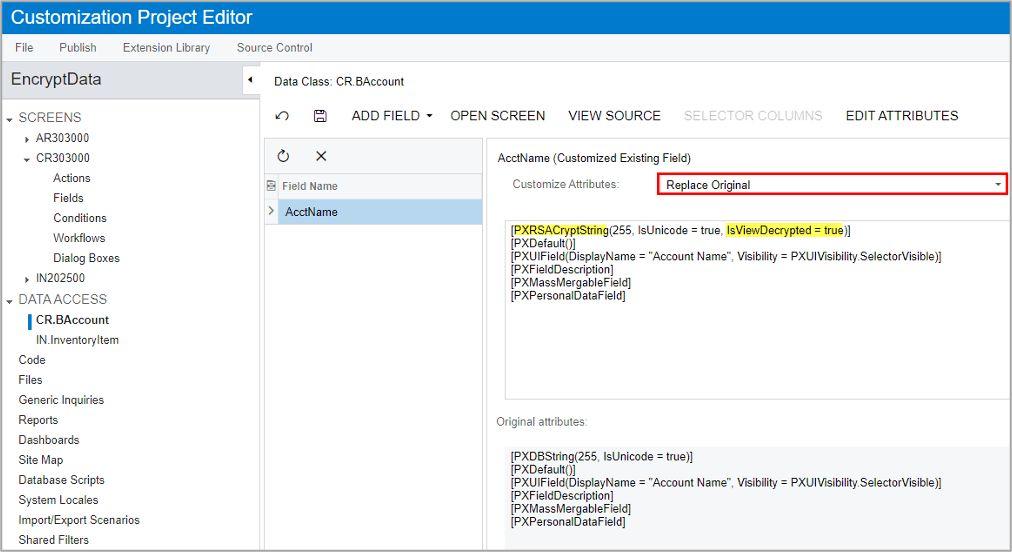

Pour chiffrer le champ, remplacez l’attribut PXDBString par l’attribut PXRSACryptString, comme indiqué ci-dessous. J’ai également ajouté le paramètre IsViewDecrypted et l’ai défini sur True. Si vous n’ajoutez pas IsViewDecrypted, vous ne verrez que ****** dans le champ de l’interface utilisateur.

La déclaration peut être différente dans différents objets. Par exemple, dans la description de l’élément stock, j’ai remplacé l’attribut PXDBLocalizableString par l’attribut PXRSACryptString.

Étape 5 : Publier votre projet de personnalisation

Suivant les procédures standard, j’ai publié mon projet de personnalisation.

La publication de la personnalisation ne chiffre pas les données existantes. La personnalisation entraîne le chiffrement des données lorsque de nouvelles données sont ajoutées ou lorsque des données existantes sont modifiées et enregistrées.

Lorsque vous avez terminé, tous les nouveaux enregistrements que vous ajoutez ou les anciens champs que vous modifiez seront chiffrés dans la base de données.

Tester les résultats

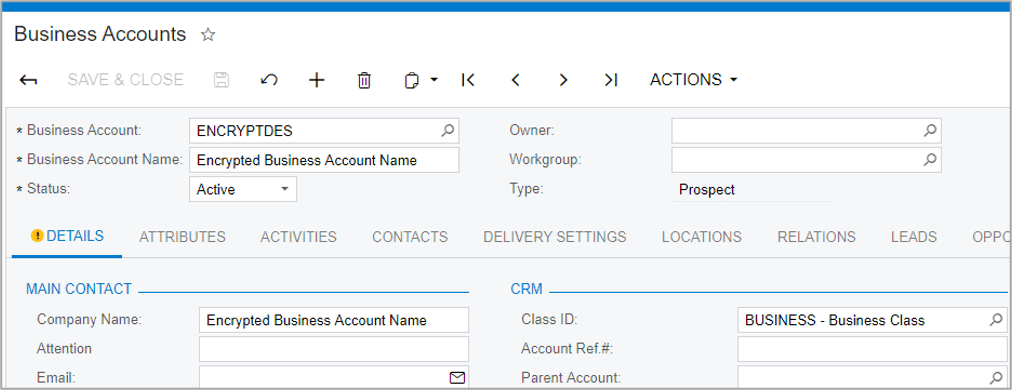

Pour tester mes résultats, j’ai ouvert l’écran Compte d’entreprise et ajouté un nouveau Compte d’entreprise.

J’ai également changé le nom du compte d’entreprise sur Alta Ace en Alta Ace secure.

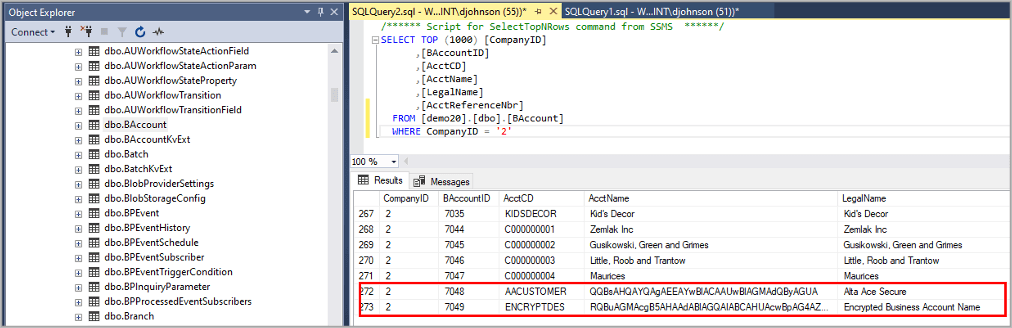

Ensuite, j’ai ouvert SQL Server Management Studio et créé une requête pour afficher mes données.

Notez que le nom de compte est crypté, donc à moins que j’accède aux informations via l’application, je ne pourrai pas voir les données.

Conclusion: Chiffrement des données au repos dans Acumatica

Acumatica offre la possibilité de chiffrer les données au fur et à mesure qu’elles résident dans votre base de données. Par défaut, les données sensibles sont chiffrées, mais vous pouvez facilement modifier Acumatica pour chiffrer des champs supplémentaires. Cette implémentation vous permet de chiffrer de manière sélective les champs de données texte afin de minimiser la charge du serveur.

Certains clients du cloud privé ont chiffré l’ensemble de la base de données à l’aide d’outils de chiffrement SQL, mais ce scénario n’est pas régulièrement testé par Acumatica.

Au repos, le cryptage des données fait partie de la sécurité du stockage, qui fait partie d’un modèle de sécurité des données plus large qu’Acumatica a construit pour garantir la confidentialité, la confidentialité et la sécurité des données.

Si vous avez trouvé cet article utile, la série Technical Tuesday d’Acumatica fournit des instructions encore plus détaillées, comme la façon d’imprimer un chèque MICR ou comment modifier la page d’accueil du portail Acumatica. Contactez notre équipe pour toute question ou pour planifier une démonstration d’Acumatica logiciel infonuagique ERP.

Canada (English)

Canada (English)

Colombia

Colombia

Caribbean and Puerto Rico

Caribbean and Puerto Rico

Ecuador

Ecuador

India

India

Indonesia

Indonesia

Ireland

Ireland

Malaysia

Malaysia

Mexico

Mexico

Panama

Panama

Peru

Peru

Philippines

Philippines

Singapore

Singapore

South Africa

South Africa

Sri Lanka

Sri Lanka

Thailand

Thailand

United Kingdom

United Kingdom

United States

United States